VPN-Verschlüsselung: Wie funktioniert es?

Verschlüsselung von VPN ist ein wichtiger Bestandteil der VPN-Funktionalität und gewährleistet, dass Ihre Internetdaten vor Hacking, Ausspähen und Abfangen geschützt sind.

Um ein tieferes Verständnis der VPN-Verschlüsselung zu erlangen, einschließlich ihrer Funktionsweise und Vorteile, lesen Sie diesen Blog. Wir werden einen umfassenden Leitfaden anbieten, der die Komplexitäten in leicht verständliche Sprache aufschlüsselt.

Was ist VPN-Verschlüsselung?

Verschlüsselung von VPN beginnt in der Regel mit der Verwendung des TLS-Protokolls mit einer Art von Verschlüsselungsalgorithmus, um Pakete in Geheimtext umzuwandeln, sodass sie unleserlich und scheinbar bedeutungslos sind - wie Kauderwelsch. Nur jemand mit dem richtigen Entschlüsselungsschlüssel kann auf die Originalnachricht zugreifen, was sicherstellt, dass unbefugtes Personal Ihre Online-Daten nicht lesen kann und somit die privaten Daten vor Lecks schützt.

Hier ist ein Szenario, damit Sie den Begriff Verschlüsselung klar verstehen können.

・Szenario:Ann sendet eine Nachricht an Bob mit einem VPN.

・Der Originaltext:Hallo, Bob!

・Der verschlüsselte Text: jdhfakfhi22o4

・Nachricht gelesen von Anderem: jdhfakfhi22o4

・Nachricht gelesen von Bob (der den Schlüssel hat):Hallo, Bob!

💡In spezifischen praktischen Fällen:

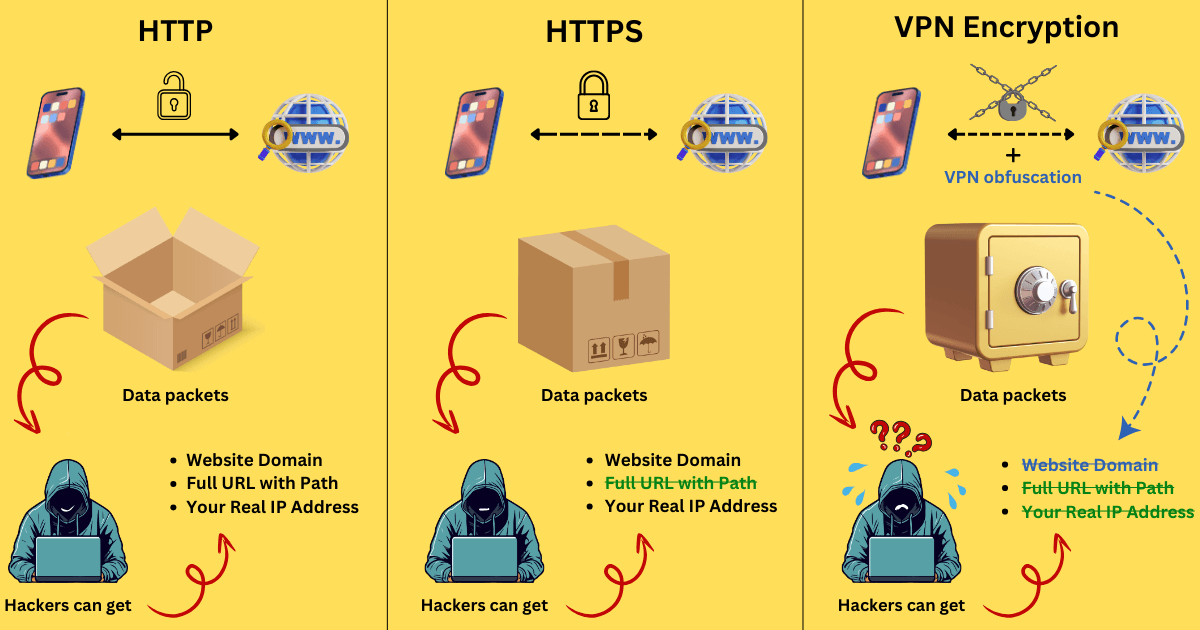

・Auf unverschlüsselte Dienste zugreifen: Beim Zugriff auf Apps oder Websites, die keine Datenverschlüsselung anbieten, wie z.B. die Verwendung des HTTP-Protokolls, verbirgt die VPN-Verschlüsselung die Domain, die Seiten, die Sie besuchen, und Ihre echte IP-Adresse, die sonst offen gelegt würde, und verhindert so, dass Dritte Ihre Daten abfangen und einsehen können.

・Zugriff auf verschlüsselte Dienste: Für Dienste, die Schutzmechanismen wie das HTTPS-Protokoll verwenden, fügt die VPN-Verschlüsselung eine zusätzliche Schicht hinzu, um die mit der App verschlüsselten Pakete noch schwieriger zu entschlüsseln. Dies geschieht durch zwei Schichten von TLS-Verschlüsselung und das Verbergen Ihrer Identität.

Achtung, einige seriöse VPN-Anbieter, wie X-VPN, bieten zusätzliche VPN-Verschleierung neben der Verschlüsselung an. Diese Verbindung kann weitere Masken auf der Grundlage der Datenverschlüsselung bieten, die nicht nur Ihre Daten unlesbar macht, sondern sie auch als regulären Datenverkehr tarnt, um ein sichereres und reichhaltigeres Online-Erlebnis zu bieten.

Zusammenfassend ist die VPN-Verschlüsselung der Kern von VPNs, ein Feature, das nicht nur die Privatsphäre der Benutzer schützt, sondern auch ihre Online-Anonymität bewahrt.

💡Sie können auf den Link klicken, um mehr über 30 VPN-Funktionen und deren ordnungsgemäße Verwendung zu erfahren.

Wie funktioniert die VPN-Verschlüsselung?

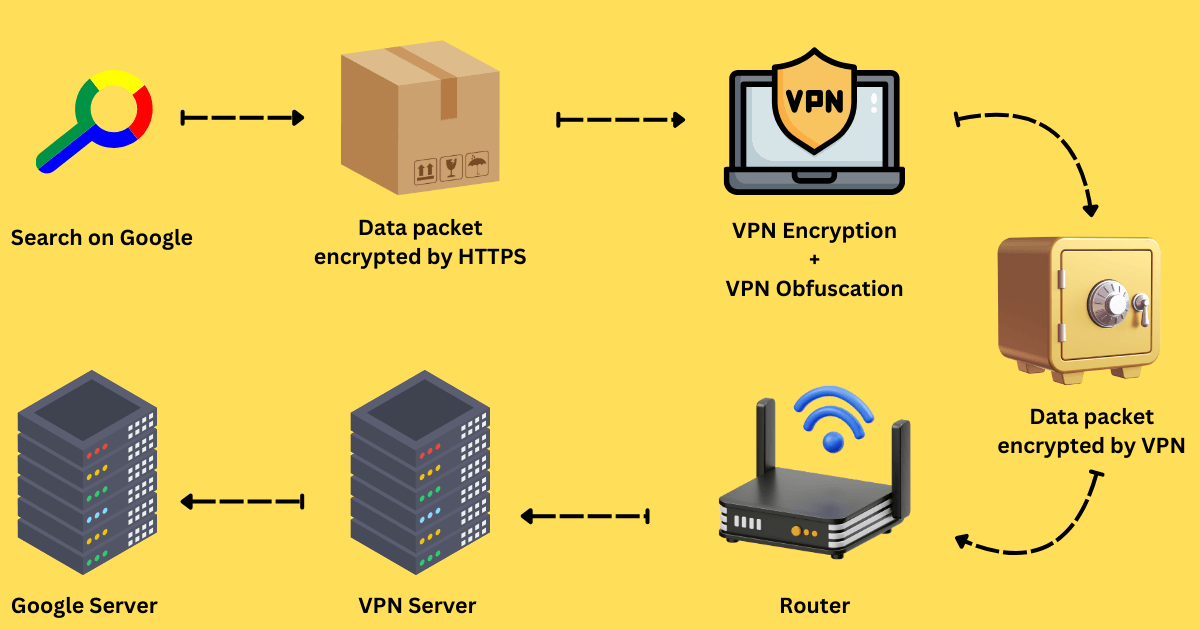

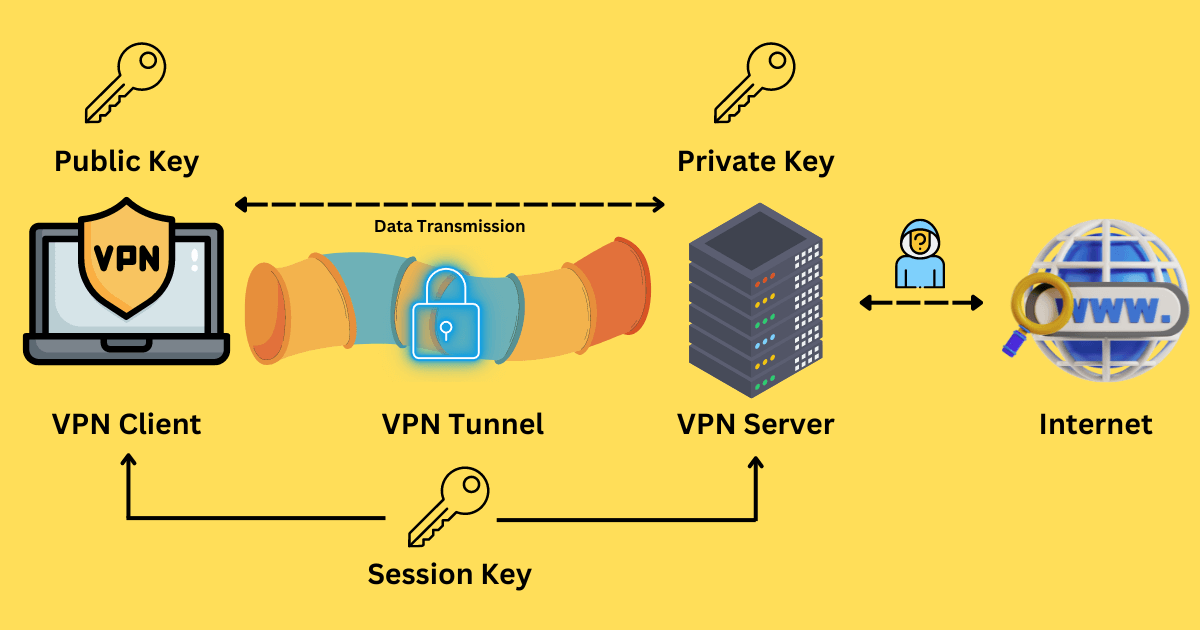

Wenn Sie bereits ein VPN haben und sich mit einem Server verbinden, um eine bestimmte Webseite zu durchsuchen, funktioniert die VPN-Verschlüsselung wie folgt.

Schritt 1. Anfrage senden

Wenn Sie eine Verbindung zu einem VPN-Server herstellen und eine Netzwerkaktivität ausführen, wird Ihre Anfrage zuerst an den VPN-Client gesendet.

Schritt 2. Baue einen Tunnel

Nach Erhalt der Anfrage erstellt der VPN-Dienst einen sicheren VPN-Tunnel zum entfernten Server, mit dem Sie verbunden sind, um zu verhindern, dass Außenstehende die Daten einsehen oder manipulieren können.

Schritt 3. Daten verschlüsseln

Ihr Daten werden über diesen Tunnel an den VPN-Server übertragen und verschlüsselt. Hier ist eine kurze Übersicht des Verschlüsselungsprozesses:

1. Asymmetrischer Schlüsselaustausch:

- Der VPN-Client und der VPN-Server sollten einen Handshake durchführen. Der Client sendet eine Hallo-Nachricht an den Server, die seine unterstützten Verschlüsselungsalgorithmen enthält.

- Der Server antwortet auf das Hallo, gibt einen Algorithmus an und sendet eine Nachricht an den Client, die sein TLS-Zertifikat (ausgestellt von einer Zertifizierungsstelle) enthält.

- Der öffentliche Schlüssel des asymmetrischen Schlüsselaustauschs ist im Zertifikat enthalten, das an den Client gesendet wird.

- Nach Erhalt des TLS-Zertifikats überprüft der Client es beim CA, um die Identität des Servers zu bestätigen. Verhindern Sie, dass bösartige Dritte die Kommunikation abfangen.

- Nach der Authentifizierung verwendet der VPN-Client den öffentlichen Schlüssel, um Daten (ein symmetrischer Schlüssel) zu verschlüsseln, die dann an den VPN-Server gesendet werden.

- Dann kann der VPN-Server den symmetrischen Schlüssel mit einem privaten Schlüssel entschlüsseln, der dem öffentlichen Schlüssel entspricht.

2. Symmetrische Verschlüsselung:

- Die zweite Phase wird symmetrische Verschlüsselung verwenden, um einen neuen einzigartigen symmetrischen Schlüssel zu erstellen, auch genannt der Sitzungsschlüssel.

- Wenn der Sitzungsschlüssel festgelegt ist, sollten sowohl der VPN-Client als auch der VPN-Server diesen eindeutigen Schlüssel verwenden, um die Daten während der VPN-Sitzung zu verschlüsseln/entschlüsseln.

3. Datenübertragung

- Dann wird der verschlüsselte Schlüssel mit dem Verschlüsselungsalgorithmus an den VPN-Server gesendet.

4. Integritätsprüfung

- Schließlich wird der Server den Integritätsalgorithmus verwenden, um zu überprüfen, dass die verschlüsselten Daten nicht manipuliert wurden, und den symmetrischen Schlüssel mit dem privaten Schlüssel entschlüsseln.

- Jetzt kann Ihre Daten vom VPN-Client und -Server über den symmetrischen Schlüssel verschlüsselt/entschlüsselt werden.

Schritt 4. Daten entschlüsseln

Der Server entschlüsselt die Daten in ihren ursprünglichen Text und sendet sie an die beabsichtigte Website.

Schritt 5. Rückkehrpfad

Der VPN-Server verschlüsselt Daten von der Website und sendet sie durch den VPN-Tunnel an das Gerät des Benutzers, wo der Client sie entschlüsselt und präsentiert.

Die Vorteile der VPN-Verschlüsselung

Tatsächlich ist die VPN-Verschlüsselung die wichtigste Funktion eines VPNs und bestimmt grundlegend die Effektivität und Zuverlässigkeit des Online-Schutzes.

Durch die VPN-Verschlüsselung erhalten Sie die Vorteile aus den folgenden Aspekten:

・Sicherheit: Die Online-Daten sind für Hacker nicht zugänglich, was die Online-Risiken effektiv blockiert, denen Sie möglicherweise begegnen, wie DDoS-Angriffe, Betrug und Phishing.

・Privatsphäre: VPN-Verschlüsselung verhindert, dass Drittanbieterorganisationen Ihre Surfaktivitäten ins Visier nehmen können. Weder ISPs, Produktanbieter noch Werbetreibende können auf Ihre persönlichen Informationen zugreifen.

・Anonymität: Ihre IP-Adresse und Netzwerkspur werden verborgen sein. VPN-Verschlüsselung wird Sie "maskieren", um die Online-Anonymität zu wahren.

・Umgehen von Geo-Einschränkungen: Verschlüsselter Datenverkehr ermöglicht es Ihnen, auf geo-eingeschränkte Inhalte zuzugreifen, wie z.B. das Streaming von Netflix-Bibliotheken aus anderen Regionen oder den Kauf von YouTube Premium zum niedrigsten Preis.

Schlüsselkomponenten der VPN-Verschlüsselung

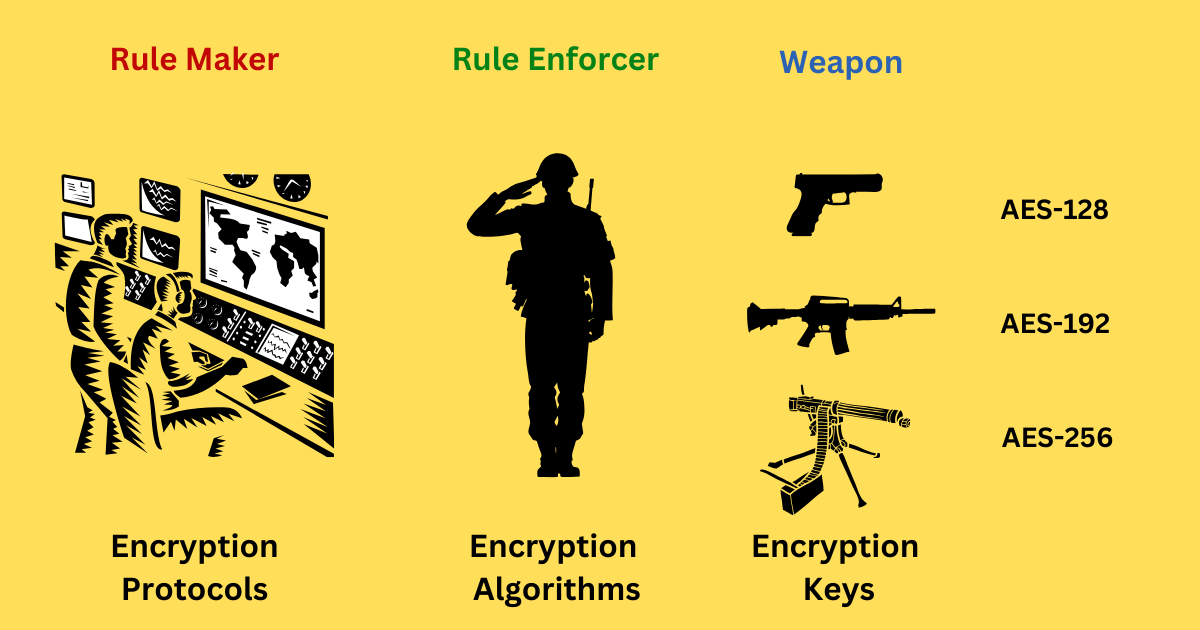

Im gesamten Prozess der VPN-Verschlüsselung gibt es 3 wichtige Komponenten, über die Sie mehr erfahren müssen.

・Verschlüsselungsprotokolle - Regelhersteller: Definieren Sie die Regeln und Methoden für die Datenübertragung.

・Verschlüsselungsalgorithmen - Regeldurchsetzer: Führen Sie die tatsächliche Verschlüsselung/Entschlüsselung gemäß der Regel durch.

・Verschlüsselungsschlüssel - Waffen der Durchsetzer: Geben Sie die Werte für die Algorithmen an, um zu funktionieren.

Verschlüsselungsprotokolle

Im VPN-Verschlüsselung bestimmt das VPN-Protokoll, wie das VPN Daten verschlüsseln und übertragen soll - die Verwendung unterschiedlicher VPN-Protokolle führt zu unterschiedlichen Verschlüsselungseffekten.

Gängige VPN-Protokolle sind unten aufgeführt:

・OpenVPN: Klassisches Open-Source-VPN-Protokoll, bekannt für robuste Sicherheit und Zuverlässigkeit.

・WireGuard: Das neueste Open-Source-Protokoll mit strahlender Geschwindigkeit, Einfachheit und auch Sicherheit.

・L2TP/IPsec: Kombiniert das L2TP-Protokoll mit IPsec, bekannt für herausragende Flexibilität und Konfigurierbarkeit.

・IKEv2/IPsec: Hat eine extrem schnelle Geschwindigkeit für die Wiederherstellung der Verbindung, sehr geeignet für mobile Geräte.

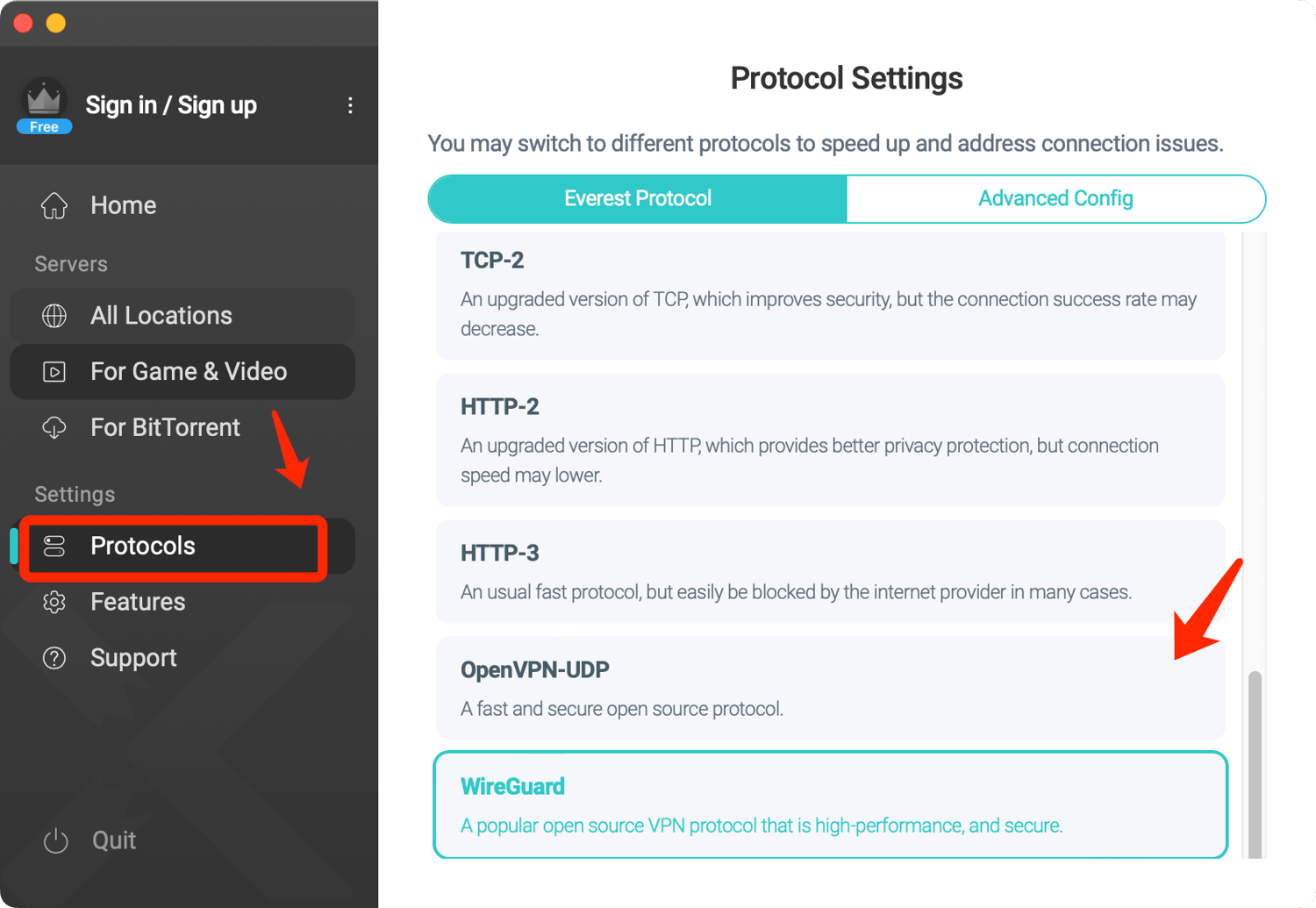

💡Neben öffentlichen Protokollen haben viele Anbieter von Führungsdiensten VPN-Protokolle speziell für ihre Dienste eingeführt, wie das Everest-Protokoll von X-VPN.

・Everest: Privates Protokoll, das eine ausgezeichnete Entsperrfähigkeit, Geschwindigkeit und Sicherheit bietet.

| Protokoll | Fähigkeit zur Verschlüsselung | Geschwindigkeit | Fähigkeit freischalten |

| OpenVPN | ✦✦✦ | ✦✦✦ | ✦✦✦ |

| WireGuard | ✦✦✦ | ✦✦✦ | ✦✦✦ |

| L2TP/IPsec | ✦✦✦ | ✦✦✦ | ✦✦✦ |

| IKEv2/IPsec | ✦✦✦ | ✦✦✦ | ✦✦✦ |

| Everest | ✦✦✦ | ✦✦✦ | ✦✦✦ |

Algorithmen zur Verschlüsselung

Algorithmen zur Verschlüsselung sind mathematische Formeln, die verwendet werden, um Klartext in unlesbaren, verworrenen Text und umgekehrt umzuwandeln, um sicherzustellen, dass die Daten von unbefugten Personen nicht direkt verstanden werden können.

Der am häufigsten verwendete Algorithmus ist der Advanced Encryption Standard, auch bekannt als AES, der als Standard für die moderne VPN-Verschlüsselung gilt. Er ist bekannt für seine robuste Sicherheit bei der Datenverschlüsselung und -übertragung.

AES-256, die sicherste Version, verschlüsselt Daten in 256-Bit-Blöcken, was es Hackern aufgrund der erforderlichen Rechenleistung nahezu unmöglich macht, sie durch Brute-Force-Angriffe zu entschlüsseln. Deshalb verwenden Top-VPN-Anbieter wie X-VPN die AES-256-Verschlüsselung.

💡Andere bekannte Algorithmen werden unten angezeigt:

・ChaCha20: Bekannt für seine Geschwindigkeit und Sicherheit, wird in neuen Protokollen wie WireGuard verwendet.

・Blowfish: Der älteste Verschlüsselungsalgorithmus mit vielen Schwachstellen.

・3DES: Verbesserung des DES-Algorithmus, aber nicht so sicher wie AES.

Verschiedene VPN-Protokolle verwenden verschiedene Verschlüsselungsalgorithmen - die Kombination aus Protokollen und Algorithmen bestimmt das Sicherheitsniveau und die Effektivität der VPN-Verschlüsselung.

💡Schlüsselalgorithmen, die von beliebten VPN-Protokollen unterstützt werden:

・OpenVPN - AES (128-bit, 192-bit, 256-bit), Blowfish

・IPsec - AES (128-bit, 192-bit, 256-bit), 3DES, Blowfish

・IKEv2/IPsec - AES (128-bit, 192-bit, 256-bit), 3DES

・WireGuard - ChaCha20

・L2TP/IPsec - AES (128-bit, 192-bit, 256-bit), 3DES

Schlüssel zur Verschlüsselung

Die Schlüssel in der VPN-Verschlüsselung beziehen sich auf zufällige Datenzeichenfolgen, die in Verbindung mit Algorithmen verwendet werden, um Online-Daten zu verschlüsseln oder zu entschlüsseln.

Im Allgemeinen kommen dieselben Algorithmen in verschiedenen Schlüsselgrößen vor. Je länger der Schlüssel ist, desto mehr Zeit benötigt es zum Knacken, was zu einer stärkeren Verschlüsselung führt. Deshalb würden selbst die schnellsten Computer der Erde Milliarden von Jahren brauchen, um AES-256 zu knacken.

💡Beispiel:

・AES: Unterstützt Schlüsselgrößen von 128, 192 und 256 Bits.

・Blowfish: Unterstützt variable Schlüssellängen von 32 bis 448 Bits.

Normalerweise gibt es 2 Arten von Schlüsseln, die bei der VPN-Verschlüsselung verwendet werden: Symmetrische Schlüssel und Asymmetrische Schlüssel. Jeder spielt eine wichtige Rolle bei der Sicherstellung der Sicherheit und Integrität der VPN-Datenübertragung.

Arten der VPN-Verschlüsselung

Basierend auf verschiedenen Schlüsseltypen wird die VPN-Verschlüsselung unter Verwendung des TSL-Protokolls auch häufig in Asymmetrische Verschlüsselung und Symmetrische Verschlüsselung kategorisiert.

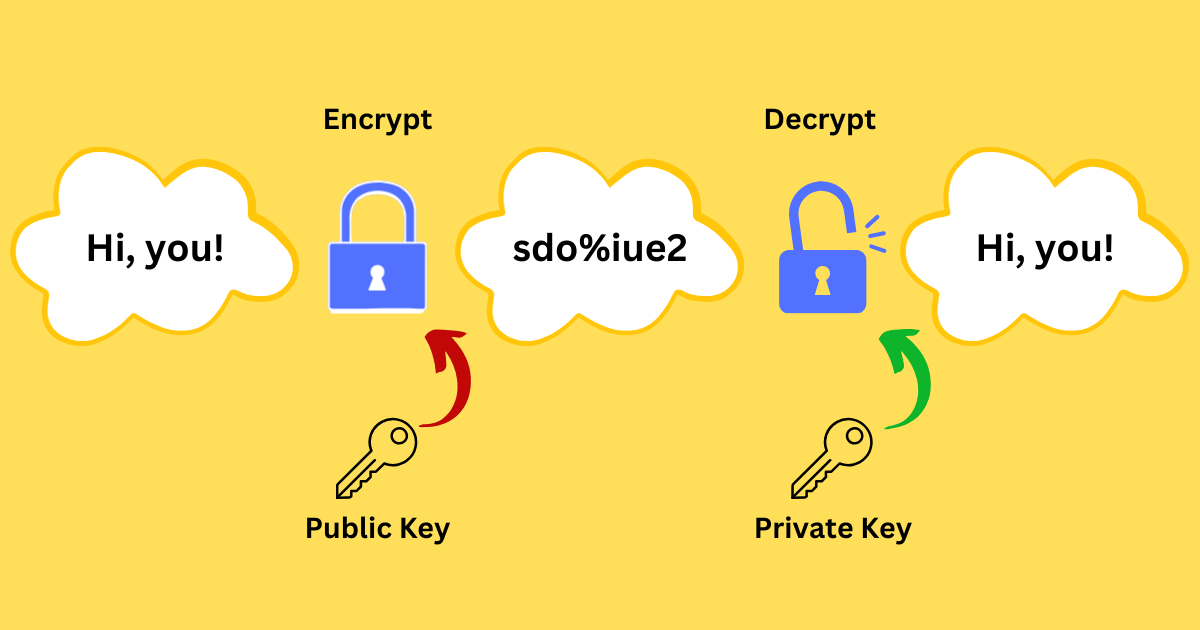

Verschlüsselung mit asymmetrischen Schlüsseln

Verschlüsselung mit asymmetrischen Schlüsseln wird typischerweise während der initialen Phase der VPN-Verbindungsherstellung (auch bekannt als der Handshake) verwendet.

Während des Handshakes verfügt die asymmetrische Verschlüsselung über ein Paar öffentlicher und privater Schlüssel. Der Absender verschlüsselt die Daten mit dem öffentlichen Schlüssel, während der Empfänger den Geheimtext mit dem privaten Schlüssel entschlüsselt.

💡Hier ist ein Beispiel, damit Sie diesen Begriff klar verstehen können.

Szenario:Ann möchte eine private Nachricht an Bob senden.

Generación de claves:

・Bob erstellt ein Paar Schlüssel.

・Öffentlicher Schlüssel:boB123

・Privater Schlüssel:cutebOb

Schlüsselverteilung:

・Bob sendet den öffentlichen Schlüssel an Ann und behält den privaten Schlüssel für sich.

Verschlüsselung:

・Ann erstellt eine Nachricht, die gesendet werden soll.Hallo, du!

・Ann verschlüsselt den Text mit demSchlüsselBob weist es ihr zu.

・ Hi, you!➤sdo%iue2

Übertragung von Daten:

・Ann verwendet das Internet, um den Geheimtext an Bob zu senden.

Decryption:

・Bob uses his SchlüsselUm den Geheimtext in den Originaltext umzuwandeln.

・sdo%iue2➤Hallo, du!

Die asymmetrische Verschlüsselung verwendet zwei separate Schlüssel, auch wenn der öffentliche Schlüssel weit verbreitet ist, kann nur der private Schlüsselhalter die Daten entschlüsseln. Diese Funktion bietet äußerst zuverlässige Sicherheit für diese Art der VPN-Verschlüsselung.

Jedoch erfordert die starke Sicherheit der asymmetrischen Verschlüsselung mehr Zeit für mathematische Operationen, was sie weniger effizient für die Übertragung großer Datenmengen in VPN-Gesprächen macht. Somit ist die Zeit für die symmetrische Verschlüsselung gekommen.

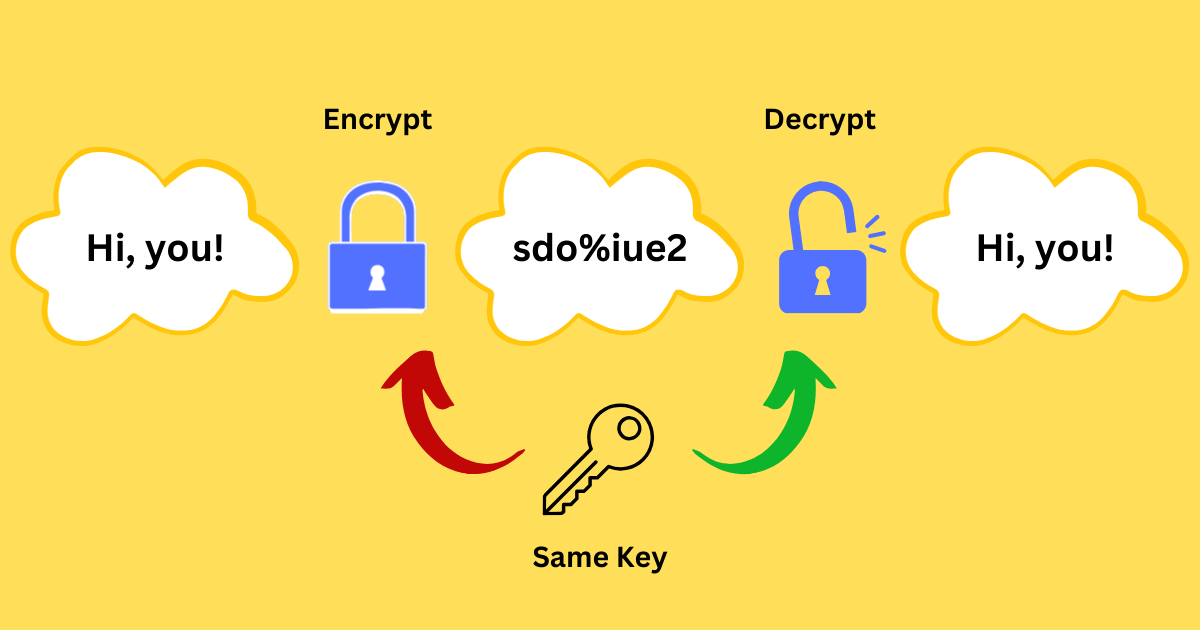

Verschlüsselung mit symmetrischen Schlüsseln

Verschlüsselung mit symmetrischen Schlüsseln basiert darauf, dass der gleiche Schlüssel sowohl zum Verschlüsseln als auch zum Entschlüsseln von Daten verwendet wird, was bedeutet, dass sowohl der Sender als auch der Empfänger den gleichen Schlüssel für eine sichere Kommunikation teilen müssen.

Stellen Sie sich vor, es wie die geheimen Codes vor, die zwischen Spionen in alten Spionagefilmen ausgetauscht wurden, bei denen beide Parteien den Morsecode(symmetrischen Schlüssel) kennen mussten, um die Nachrichten zu entschlüsseln.

💡Hier ist ein anschauliches Beispiel.

Szenario:Ann sendet Informationen, die sie durch Spionage erhalten hat, an Bob

Generación de claves:

・Sie stimmten im Voraus zu, zu verwendenEin Codebuch namens AB.

Verschlüsselung:

・Ann erstellt eine Nachricht, die gesendet werden soll.Hallo, du!

・Ann verschlüsselt den Text mit demAB code.

・ Hallo, du!➤sdo%iue2

Übertragung von Daten:

・Ann sendet den Geheimtext an Bob.

Decryption:

・Bob konvertiert den Geheimtext in die Intelligenz mit demAB codebook.

・sdo%iue2➤Hallo, du!

Im Vergleich zur asymmetrischen Verschlüsselung ist die symmetrische Verschlüsselung weniger rechenaufwendig, schneller und effizienter, was sie ideal für die Verschlüsselung großer Datenmengen macht.

Daher wird während der VPN-Verschlüsselung asymmetrische Verschlüsselung verwendet, um eine sichere Verbindung herzustellen, während die symmetrische Verschlüsselung für die tatsächliche Übertragung der VPN-Daten verantwortlich ist. Diese beiden Arten von Verschlüsselung arbeiten zusammen, um eine zuverlässige Sicherheit und eine ausgezeichnete Leistung für die VPN-Verschlüsselung bereitzustellen.

Profi-Tipp: Wie testet man VPN-Verschlüsselung?

Die Verschlüsselung ist der absolute Kern der VPN-Funktionalität, aber als normale Benutzer, wie können wir wissen, ob ein VPN den Datenverkehr verschlüsselt und wie können wir feststellen, ob ein VPN-Produkt über ausgezeichnete Verschlüsselungsfähigkeiten verfügt?

Lassen Sie uns unten lernen, wie man VPN-Verschlüsselung testet. Wir werden X-VPN verwenden, den Top-Anbieter mit Sicherheitsfunktionen auf höchstem Niveau und herausragenden Premium-VPN-Funktionen, als Demowerkzeug. Klicken Sie auf die Schaltfläche unten, um einen VPN-Download zu erhalten, und Sie können die X-VPN-Verschlüsselung ohne Konto und Kosten testen!

Überprüfen Sie das Verschlüsselungsprotokoll

Zuerst überprüfen Sie das VPN-Protokoll, das Sie verwenden. Für starke Verschlüsselung entscheiden Sie sich für robuste Protokolle wie OpenVPN, WireGuard oder Everest.

Prüfungen undicht?

Der Hauptzweck der VPN-Verschlüsselung besteht darin, Datenlecks zu verhindern und Ihre Privatsphäre vor unbefugtem Zugriff zu schützen. Daher ist der einfachste Weg, um ihre Wirksamkeit zu überprüfen, zu überprüfen, ob Ihre wichtigen Daten kompromittiert wurden, während das VPN aktiv ist.

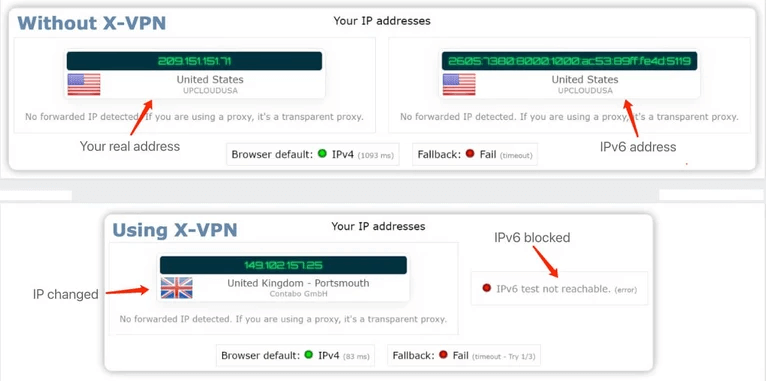

Überprüfen Sie IP-Leck

・Ziel: Überprüfen Sie, ob Ihre echte IP-Adresse verborgen ist.

・Werkzeug: IPv6 Leak Test oder ipleak.net.

Ergebnisse des IPv6-Leak-Tests bei Verwendung von X-VPN

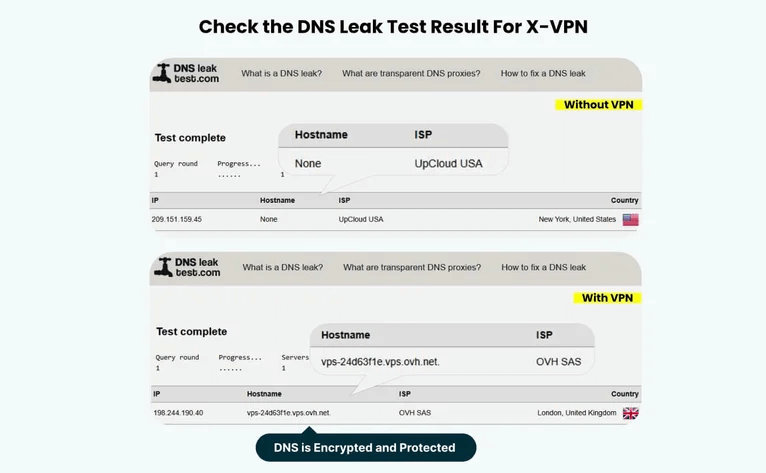

Überprüfen Sie DNS-Leck

・Ziel: Überprüfen Sie, ob ein DNS-Leck aufgetreten ist. Wenn Ihre DNS-Anfragen undicht sind, wird die Online-Browsing-Aktivität offengelegt.

・Werkzeug: DNS-Leak-Test oder dnsleaktest.com.

DNS-Leak-Testergebnisse bei Verwendung von X-VPN

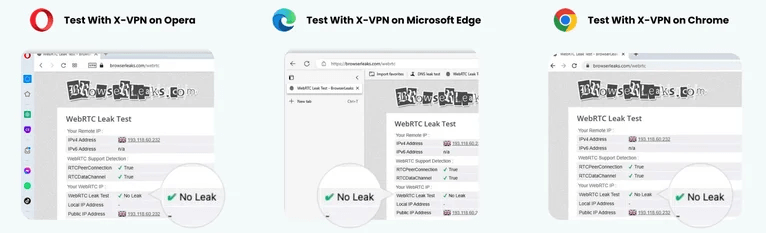

Überprüfen Sie WebRTC-Leck

・Ziel: Stellen Sie sicher, dass kein Browser auf Ihren Geräten WebRTC-Lecks verursacht und Ihre echte IP-Adresse offenbart.

・Werkzeug: WebRTC-Leak-Test oder browserleaks.com.

WebRTC Leak Test Ergebnisse der Verwendung von X-VPN

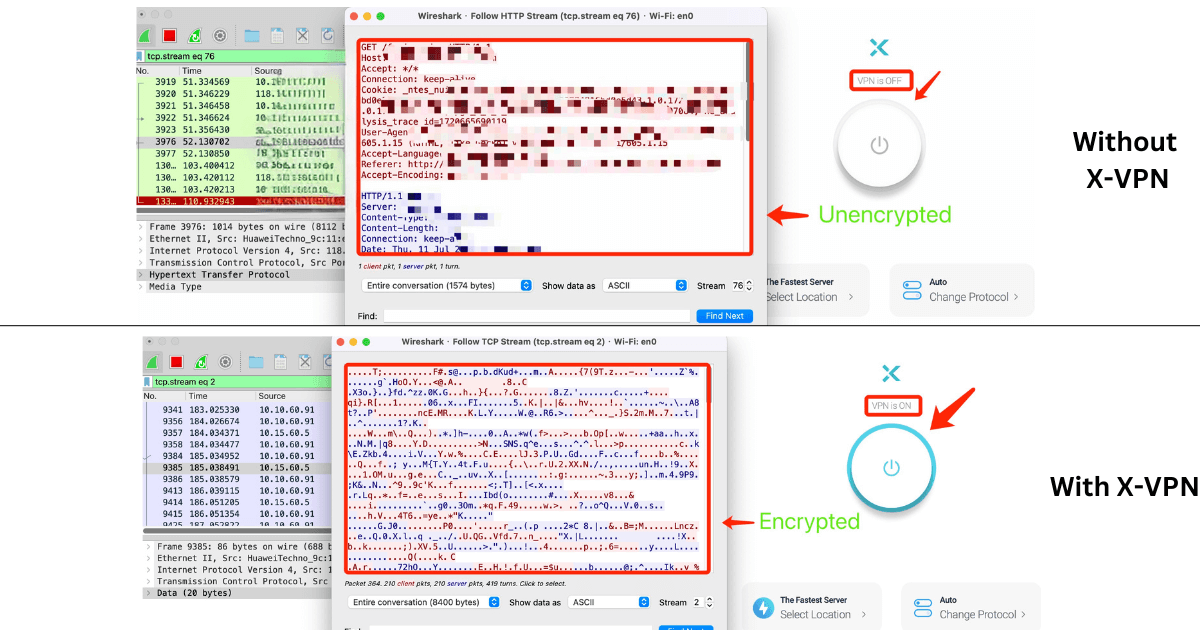

Paket-Sniffing

Ein Paketschnüffler erfasst Netzwerkverkehr und zeigt detaillierte Paketinformationen an. Unverschlüsselte Daten erscheinen als lesbare Texte, während verschlüsselte Pakete nur als zufällig generierte Zeichen - nicht lesbar - angezeigt werden. Mit dem spezifischen Tool Wireshark können wir überprüfen, ob die VPN-Verschlüsselung ordnungsgemäß funktioniert.

・Ziel: Erfassen und analysieren von Daten, um zu überprüfen, ob die Daten verschlüsselt sind.

・Werkzeug: Wireshark.

Paket-Sniffing-Ergebnisse bei Verwendung von X-VPN

Durch Überprüfung des verwendeten Verschlüsselungsprotokolls und Durchführung verschiedener Tests können Sie sicherstellen, dass Ihr VPN eine herausragende Verschlüsselung und die überlegene Leistung bietet, die Sie erwarten.

Allerdings haben wir Ihnen nur eine kurze Einführung in einen VPN-Test gegeben. Um die vollständigen Anleitungen mit detaillierter Interpretation und Tutorials zu erfahren, lesen Sie bitte diesen Blog.

Schlussfolgerung

Obwohl die VPN-Verschlüsselung ein hochtechnischer und komplexer Prozess ist, ist die Verwendung dieses VPN-Features mühelos. Lesen Sie einfach diesen Blog sorgfältig durch, um die Grundlagen zu verstehen, laden Sie X-VPN herunter, verbinden Sie sich mit einem Server mit nur einem Klick und genießen Sie eine robuste Datenverschlüsselung und anderen nahtlosen Online-Sicherheitsschutz.

FAQs

Does a VPN encrypt your IP?

In fact, from a technical perspective, a VPN does not encrypt your IP. But it can effectively hide your real IP address by replacing it with the IP address of the VPN server you connect to, to achieve the same “encrypt” effect. Also, it will encrypt online data to ensure your data remains private. The combination of IP masking and data encryption provided by VPNs is efficient for safeguarding surfing security.

What is the strongest encryption for VPN?

AES 256-bit encryption is currently the strongest available for VPNs. Known as the gold standard, AES is an extremely secure and unbreakable encryption algorithm. It is widely used not only in top-tier VPNs but also by government, military, and other authoritative organizations. Meanwhile, the longer the encryption key, the stronger the security, making AES-256 the most secure encryption method. Even supercomputers can't decrypt its ciphertexts within less than billions of years.

Do VPNs actually stop hackers?

Yes, VPNs do stop hackers. VPNs can enhance your online security through VPN encryption technology, making it super hard for hackers to track your online activity. Also, VPNs will mask your IP address to put on a mask for you. No one can intercept or target you - they do not even know who you actually are.

Are VPN and Encryption the same?

No, VPN and encryption are not the same. A VPN is a tool designed to safeguard surfing security and keep privacy. Think of it as an equipment suit of a police officer ready to face any threat, including bulletproof vests, helmets, handguns, handcuffs, stun batons, and even police dogs. All this equipment forms the ultimate defense against criminals, just like the encryption, split tunneling, double VPNs, kill switch, etc., from the VPN shield. In other words, VPN encryption is just one of the features that make up a VPN - just only a handgun.

Folgen Sie uns in den sozialen Medien

Kürzliche Artikel

Wie man VPNs für sicheres Social-Media-Management verwendet

Jul 29, 2024 | 9 Minuten zum LesenWie richte ich ein VPN unter Windows 10/11 ein?

Aug 14, 2024 | 7 Minuten zum LesenWie man die Signal-App in Russland verwendet: Signal-Verbot lösen

Aug 12, 2024 | 4 Minuten zum Lesen30 Beste FMovies-Alternativen im Jahr 2024 (Funktionieren immer noch)

Aug 12, 2024 | 14 Minuten zum LesenGreifen Sie überall anonym auf alles mit X-VPN zu

24/7 Einzelgespräch Live-Chat-Support

Ultimativer Schutz für 5 Geräte

Zugang zu allen weltweiten Inhalten

8000+ Server an 225 Standorten

GARANTÍA DE DEVOLUCIÓN DE DINERO DE 30 DÍAS